首頁>要聞>天下 天下

境外黑客組織"海蓮花"首次曝光 持續3年攻擊中國

原標題:境外黑客組織"海蓮花"首次曝光 持續3年攻擊中國

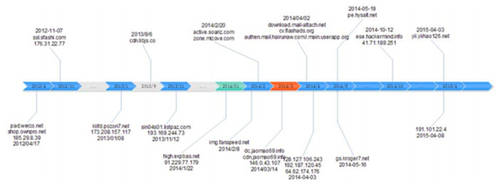

圖1、“海蓮花”攻擊時間軸

圖2:“海蓮花”使用的域名和服務器分布在境外多國

中國經濟網北京5月29日訊 5月29日,中國網絡安全公司360旗下“天眼實驗室”發布報告,首次披露一起針對中國的國家級黑客攻擊細節。該境外黑客組織被命名為“海蓮花(OceanLotus)”,自2012年4月起,“海蓮花”針對中國政府的海事機構、海域建設部門、科研院所和航運企業,展開了精密組織的網絡攻擊,很明顯是一個有國外政府支持的APT(高級持續性威脅)行動。

“海蓮花”向中國政府發動魚叉和水坑攻擊

“海蓮花”使用木馬病毒攻陷、控制政府人員、外包商、行業專家等目標人群的電腦,意圖獲取受害者電腦中的機密資料,截獲受害電腦與外界傳遞的情報,甚至操縱該電腦自動發送相關情報,從而達到掌握中方動向的目的。

據天眼實驗室分析,海蓮花攻擊的主要方式有“魚叉攻擊”和“水坑攻擊”,前者最常見的做法是,將木馬程序作為電子郵件的附件,并起上一個極具誘惑力的名稱,發送給目標電腦,誘使受害者打開附件,從而感染木馬。如,在去年5月22日新疆發生了致死31人的暴力恐怖性事件之后,5月28日,該黑客組織曾發送名為“新疆暴恐事件最新通報”的電子郵件及附件,引誘目標人群“中招”。該組織曾發送過的電郵名稱還包括“公務員工資收入改革方案”等一系列社會高度關注的熱點,令人防不勝防。

“水坑攻擊”,顧名思義,是在受害者必經之路設置了一個“水坑(陷阱)”。最常見的做法是,黑客分析攻擊目標的上網活動規律,尋找攻擊目標經常訪問的網站的弱點,先將此網站“攻破”并植入攻擊代碼,一旦攻擊目標訪問該網站就會“中招”。曾經發生過樣的案例,黑客攻陷了某單位的內網,將內網上一個要求全體職工下載的表格偷偷換成了木馬程序,這樣,所有按要求下載這一表格的人都會被植入木馬程序,向黑客發送涉密資料。

京津兩地感染人數最多

“海蓮花”組織在攻擊中還配合了多種“社會工程學”的手段,以求加大攻擊效果。比如,在進行魚叉攻擊時,黑客會主要選擇周一和周五,因為這兩個時間人們與外界的溝通比較密切,是在網絡上傳遞信息的高峰期。而水坑攻擊的時間則一般選在周一和周二的時間,因為這個時候一般是單位發布通知,要求職工登錄內網的時候。

目前已經捕獲的與“海蓮花”相關的第一個特種木馬程序出現在2012年4月,當時,首次發現第一波針對海運港口交通行業的“水坑”攻擊,海蓮花組織的滲透攻擊就此開始。不過,在此后的2年內,“海蓮花”的攻擊并不活躍。直到2014年2月,海蓮花開始對我國內目標發送定向的“魚叉”攻擊,海蓮花進入活躍期,并在此后的14個月中對我國多個目標發動了不間斷的持續攻擊。2014年5月,海蓮花對國內某權威海洋研究機構發動大規模魚叉攻擊,并形成了過去14個月中魚叉攻擊的最高峰。

“天眼實驗室”表示,其已捕獲與海蓮花組織有關的4種不同形態的特種木馬程序樣本100余個,感染者遍布中國29個省級行政區和境外的36個國家。其中,中國的感染者占全球92.3%,而在境內感染者中,北京地區最多,占22.7%,天津次之,為15.5%。為了隱蔽行蹤,海蓮花組織還先后在至少6個國家注冊了服務器域名35個,相關服務器IP地址19個,分布在全球13個以上的不同國家。

大數據技術揭開“海蓮花”面紗

“天眼實驗室”向記者介紹,事實上,“海蓮花”的攻擊早已被他們捕捉到,但之前只是零散的發現,直到去年起,360成立“天眼”實驗室,在國內首先利用大數據技術進行未知威脅檢測,才首次發現了這些散見威脅之間的聯系,一個國家級黑客攻擊行為的輪廓才逐漸清晰。

雖然發現了海蓮花的攻擊軌跡,但如何確定這不是一起普通的商業黑客行為,而是由某個敵對國家支持的呢?面對記者的這一疑問,“天眼實驗室”表示,首先,這種有組織、有計劃的長期攻擊行為需要很高的投入,不是一般商業公司能夠負擔的;其次,“海蓮花”覬覦的資料對商業機構沒有什么價值。“綜合來看,海蓮花組織的攻擊周期之長(持續3年以上)、攻擊目標之明確、攻擊技術之復雜、社工手段之精準,都說明該組織絕非一般的民間黑客組織,而是具有國外政府支持的、高度組織化、專業化的國家級黑客組織。”

美國曾稱中國軍隊從事對美黑客行為

近年來,各國圍繞著“網絡空間”的攻防戰愈演愈烈,所謂的APT攻擊(高級持續性威脅)這一常用的網絡攻擊手段從業內人的術語開始為普通人所知。世界知名網絡安全公司Fireeye(火眼)在數年前發布了世界上第一個APT攻擊報告APT One,此后開始持續發布類似網絡威脅。其他知名網絡安全廠商如卡巴斯基等,也有自己的APT安全報告。

2013年,美國一家名為Mandiant的網絡信息安全公司宣稱,已經初步掌握了位于中國上海浦東的中國網絡部隊從事黑客襲擊行動的證據。中方對此予以堅決反駁,稱自己是美國黑客襲擊的受害者。

軍事專家宋忠平表示,中國是網絡攻擊的最大受害國,這是不爭的事實,科研院所、高校等單位是“重災區”。中國也很重視網絡安全,注意在政府部門等關鍵場所的局域網的保護,不過,最要加強管理的還是人,必須加強對涉密人員的教育,讓他們知道,作為個別人,他們掌握的部分信息可能并不重要,但卻是重大機密的一部分,如果被人獲取、整合,就可能造成重大損失。

宋忠平表示,美國2010年已經建立了網絡戰司令部,在今天的信息社會,誰能控制“信息流”,誰就能掌握戰爭的先機,甚至能左右戰爭的進程。隨著我們日常生活“信息化”程度的加深,越來越多的信息實現數據化,能夠在網絡上傳輸,這也為網絡間諜行為提供了機會。此次的網絡攻擊從2014年開始進入活躍期,就是與我國對網絡依賴度加深有關,以往的間諜行為主要通過人工實現,現在由于很多信息可以通過網絡獲取,網絡間諜行為越來越多,這將是一個趨勢。

編輯:鞏盼東

關鍵詞:海蓮花 境外黑客組織"海蓮花"曝光 攻擊中國

黔張常鐵路長灣澧水大橋成功合龍

黔張常鐵路長灣澧水大橋成功合龍 空軍航空兵某團組織跨晝夜飛行訓練

空軍航空兵某團組織跨晝夜飛行訓練 阿爾及利亞總理向中國作家莫言頒發“國家杰出獎”

阿爾及利亞總理向中國作家莫言頒發“國家杰出獎” 土耳其慶祝共和國成立95周年

土耳其慶祝共和國成立95周年 巴克圖口岸:軍警兵民筑起“紅色國門”

巴克圖口岸:軍警兵民筑起“紅色國門” 宇宙中的幽靈星云 既美妙又讓人發怵

宇宙中的幽靈星云 既美妙又讓人發怵 歐洲央行繼續實施寬松貨幣政策

歐洲央行繼續實施寬松貨幣政策 北約舉行冷戰結束以來最大規模軍演

北約舉行冷戰結束以來最大規模軍演

法蒂瑪·馬合木提

法蒂瑪·馬合木提 王召明

王召明 王霞

王霞 辜勝阻

辜勝阻 聶震寧

聶震寧 錢學明

錢學明 孟青錄

孟青錄 郭晉云

郭晉云 許進

許進 李健

李健 覺醒法師

覺醒法師 呂鳳鼎

呂鳳鼎 賀鏗

賀鏗 金曼

金曼 黃維義

黃維義 關牧村

關牧村 陳華

陳華 陳景秋

陳景秋 秦百蘭

秦百蘭 張自立

張自立 郭松海

郭松海 李蘭

李蘭 房興耀

房興耀 池慧

池慧 柳斌杰

柳斌杰 曹義孫

曹義孫 毛新宇

毛新宇 詹國樞

詹國樞 朱永新

朱永新 張曉梅

張曉梅 焦加良

焦加良 張連起

張連起 龍墨

龍墨 王名

王名 何水法

何水法 李延生

李延生 鞏漢林

鞏漢林 李勝素

李勝素 施杰

施杰 王亞非

王亞非 艾克拜爾·米吉提

艾克拜爾·米吉提 姚愛興

姚愛興 賈寶蘭

賈寶蘭 謝衛

謝衛 湯素蘭

湯素蘭 黃信陽

黃信陽 張其成

張其成 潘魯生

潘魯生 馮丹藜

馮丹藜 艾克拜爾·米吉提

艾克拜爾·米吉提 袁熙坤

袁熙坤 毛新宇

毛新宇 學誠法師

學誠法師 宗立成

宗立成 梁鳳儀

梁鳳儀 施 杰

施 杰 張曉梅

張曉梅